Uwierzytelnianie sieci jest czymś, z czym codziennie spotyka się wielu użytkowników Internetu. Niektórzy ludzie nie wiedzą, co to określenie oznacza, a wielu nawet nie podejrzewa jego istnienia. Prawie wszyscy użytkownicy sieci WWW rozpoczynają dzień pracy od faktu, że przechodzą proces uwierzytelniania. Jest potrzebny podczas odwiedzania poczty, sieci społecznościowych, forów i innych rzeczy.

Użytkownicy spotykają się z uwierzytelnianiem każdego dnia, nie wiedząc o tym.

Treść

- 1 Co oznacza uwierzytelnianie i jak działa?

- 2 Jaka identyfikacja sieci jest do wyboru

- 2.1 Przejdź do ustawień routera

- 2.2 Chronimy sieć bezprzewodową

Co oznacza uwierzytelnianie i jak działa?

Uwierzytelnianie to procedura sprawdzania danych użytkownika, na przykład podczas odwiedzania danego globalnego zasobu sieciowego. Sprawdza dane przechowywane na portalu internetowym danymi wskazanymi przez użytkownika. Po zakończeniu uwierzytelniania uzyskasz dostęp do tej lub innych informacji (na przykład do skrzynki pocztowej). Jest to podstawa każdego systemu wdrażanego na poziomie oprogramowania.Często termin ten wykorzystuje prostsze wartości, takie jak:

- autoryzacja;

- uwierzytelnianie.

Aby się uwierzytelnić, musisz podać nazwę użytkownika i hasło do swojego konta. W zależności od zasobu mogą występować między nimi znaczące różnice. Jeśli wykorzystasz identyczne dane na różnych stronach, narazisz się na niebezpieczeństwo kradzieży twoich danych osobowych przez intruzów. W niektórych przypadkach informacje te mogą być generowane automatycznie dla każdego użytkownika. Aby wprowadzić niezbędne dane, z reguły specjalny formularz jest używany w zasobach WAN lub w konkretnej aplikacji. Po wprowadzeniu niezbędnych informacji zostaną one przesłane do serwera w celu porównania z tymi, które są dostępne w bazie danych. Jeśli pasują, uzyskasz dostęp do zamkniętej części witryny. Po wprowadzeniu nieprawidłowych danych zasób internetowy zgłosi błąd. Sprawdź ich poprawność i wprowadź ponownie.

Jaka identyfikacja sieci jest do wyboru

Wiele osób zastanawia się, którą sieć wybrać, ponieważ istnieje kilka typów. Najpierw musisz zdecydować o dowolnym z nich.Na podstawie otrzymanych informacji wszyscy decydują się na własną rękę, skupić się na wariantu. Jednym z najnowszych standardów uwierzytelniania sieci jest IEEE 802.1x. Otrzymał szerokie wsparcie od prawie wszystkich programistów sprzętu i programistów. Ten standard obsługuje dwie metody uwierzytelniania: publiczną i przy użyciu hasła (klucza). W przypadku otwartej metody, jedna stacja może połączyć się z inną, bez konieczności autoryzacji. Jeśli nie jesteś z tego zadowolony, musisz pozbyć się tej metody za pomocą klucza. W przypadku tego ostatniego hasło jest szyfrowane za pomocą jednej z następujących metod:

- WEP;

- WPA-Personal;

- WPA2-personal.

Najbardziej odpowiednią opcję można zainstalować na dowolnym routerze.

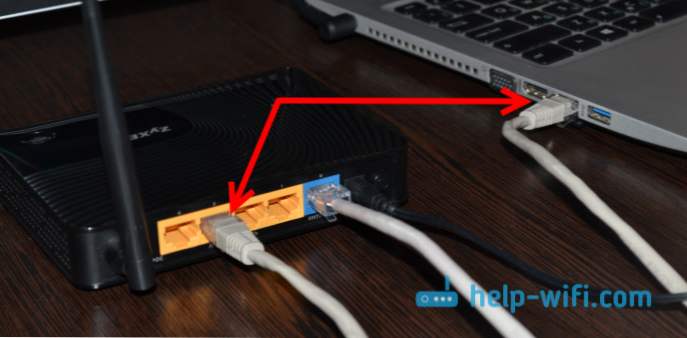

Przejdź do ustawień routera

Nawet niedoświadczony użytkownik podejmie wszelkie niezbędne konfiguracje bez żadnych problemów. Aby rozpocząć konfigurację urządzenia, musisz podłączyć go do komputera osobistego za pomocą kabla. Jeśli odbywa się to działanie, a następnie otworzyć dowolną przeglądarkę internetową iw pasku adresu wpisz http://192.168.0.1, a następnie naciśnij Enter. Adres określony dla praktycznie każdego devaysa, ale dokładniejsze informacje można znaleźć w instrukcji.Nawiasem mówiąc, ta akcja to po prostu uwierzytelnianie, po którym uzyskujesz dostęp do ograniczonych informacji routera. Zobaczysz prośbę o wprowadzenie interfejsu, który pomoże ci dokonać niezbędnych ustawień. Jeśli nikt nie zmienił loginu i hasła, to domyślnie w prawie wszystkich modelach z różnych łączników słowo admin jest używane w obu polach. Zakupiony router ma otwartą sieć bezprzewodową, dzięki czemu każdy może się z nim połączyć. Jeśli to ci nie odpowiada, musi być chronione.

Chronimy sieć bezprzewodową

W różnych modelach nazwy menu i podmenu mogą się różnić. Najpierw przejdź do menu routera i wybierz ustawienie sieci bezprzewodowej Wi-Fi. Podaj nazwę sieci. Będzie to widoczne dla wszystkich urządzeń bezprzewodowych, które muszą być podłączone do urządzenia. Następnie musimy wybrać jedną z wymienionych powyżej metod szyfrowania. Zalecamy użycie WPA2-PSK. Określony tryb jest jednym z najbardziej niezawodnych i wszechstronnych. W odpowiednim polu musisz wpisać klucz, który wymyśliłeś. Będzie on używany do łączenia się z siecią bezprzewodową urządzenia z twoimi urządzeniami (smartfonami, laptopami, tabletami i innymi gadżetami).Po wykonaniu wszystkich powyższych czynności sieć bezprzewodowa zostanie w pełni zabezpieczona przed nieautoryzowanym połączeniem z nią. Nikt nie może korzystać z Twojego ruchu bez znajomości hasła uwierzytelniającego.

Aby hasło zostało zainstalowane, aby chronić sieć przed nieautoryzowanym połączeniem tak bardzo, jak to możliwe, musi składać się z wystarczająco dużej liczby znaków. Zaleca się stosowanie nie tylko liczb, ale także małych i wielkich liter.