Jednym z najbardziej problematycznych dziś złośliwych programów jest trojan lub wirus, który szyfruje pliki na dysku użytkownika. Niektóre z tych plików można odszyfrować, a niektóre - jeszcze nie. Podręcznik zawiera możliwe algorytmy dla działań w obu sytuacjach, sposoby określania określonego typu szyfrowania w usługach No More Ransom i ID Ransomware, a także krótki przegląd programów do ochrony przed wirusami szyfrującymi (ransomware).

Jednym z najbardziej problematycznych dziś złośliwych programów jest trojan lub wirus, który szyfruje pliki na dysku użytkownika. Niektóre z tych plików można odszyfrować, a niektóre - jeszcze nie. Podręcznik zawiera możliwe algorytmy dla działań w obu sytuacjach, sposoby określania określonego typu szyfrowania w usługach No More Ransom i ID Ransomware, a także krótki przegląd programów do ochrony przed wirusami szyfrującymi (ransomware).

Istnieje kilka modyfikacji takich wirusów lub trojanów ransomware (i ciągle pojawiają się nowe), ale ogólną istotą pracy jest to, że po zainstalowaniu plików dokumentów, obrazów i innych plików, które są potencjalnie ważne, są one szyfrowane z rozszerzeniem i usunięciem oryginalnych plików. wtedy otrzymasz wiadomość w pliku readme.txt stwierdzającą, że wszystkie twoje pliki zostały zaszyfrowane i aby je odszyfrować, musisz wysłać określoną ilość atakującemu. Uwaga: Aktualizacja Windows Creators dla Windows 10 ma teraz wbudowaną ochronę przed wirusami szyfrującymi.

Co jeśli wszystkie ważne dane są zaszyfrowane

Na początek kilka ogólnych informacji dotyczących szyfrowania ważnych plików na komputerze. Jeśli ważne dane na twoim komputerze zostały zaszyfrowane, nie powinieneś wpadać w panikę.

Jeśli masz taką możliwość, skopiuj przykładowy plik z żądaniem tekstowym od atakującego do odszyfrowania, a także instancję zaszyfrowanego pliku na dysk zewnętrzny (dysk flash) z dysku komputera, na którym pojawił się wirus-szyfrujący (ransomware). wyłącz komputer, aby wirus nie mógł kontynuować szyfrowania danych i wykonać pozostałe działania na innym komputerze.

Następnym etapem jest sprawdzenie, jaki rodzaj wirusa twoje dane są zaszyfrowane za pomocą dostępnych zaszyfrowanych plików: dla niektórych z nich są descramblery (niektóre wskażę tutaj, niektóre są wskazane bliżej końca artykułu), dla niektórych - jeszcze nie. Ale nawet w tym przypadku możesz wysyłać przykłady zaszyfrowanych plików do laboratoriów antywirusowych (Kaspersky, Dr. Web) w celu nauki.

Jak się dowiedzieć? Możesz to zrobić za pomocą Google, znajdując dyskusje lub typ kryptografa po rozszerzeniu pliku. Zaczęły również pojawiać się usługi określające typ oprogramowania ransomware.

Nie więcej okupu

No More Ransom jest aktywnie rozwijającym się zasobem, wspieranym przez twórców narzędzi bezpieczeństwa i dostępnym w rosyjskiej wersji, mającym na celu zwalczanie wirusów przez kryptografów (trojanów-szantażystów).

Przy odrobinie szczęścia No More Ransom może pomóc odszyfrować twoje dokumenty, bazy danych, zdjęcia i inne informacje, pobrać niezbędne programy do odszyfrowania, a także uzyskać informacje, które pomogą uniknąć takich zagrożeń w przyszłości.

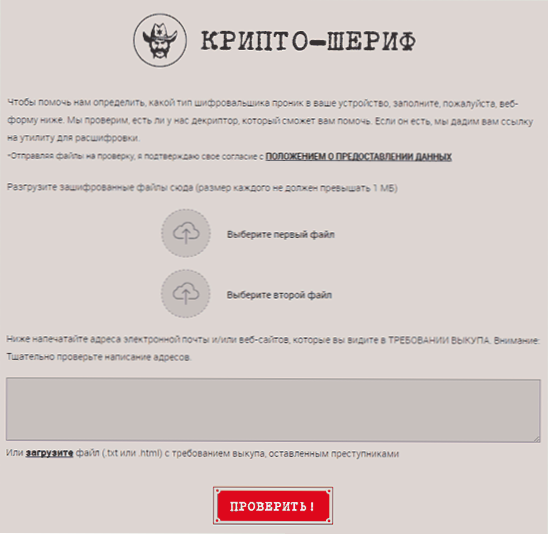

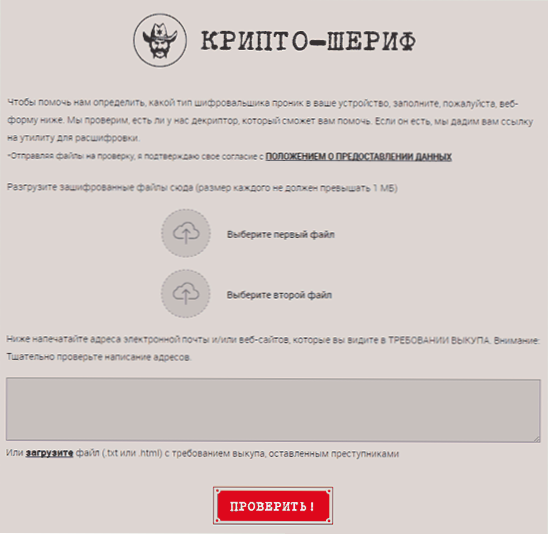

Na stronie No More Ransom możesz spróbować odszyfrować pliki i określić typ wirusa szyfrowania w następujący sposób:

- Kliknij "Tak" na głównej stronie usługi. https://www.nomoreransom.org/ru/index.html

- Otworzy się strona Cryo szeryfa, gdzie można pobrać przykłady zaszyfrowanych plików o wielkości nie większej niż 1 MB (polecam nie przekazywać żadnych poufnych danych), a także określić adresy e-mail lub witryny, do których oszuści żądają okupu (lub pobrać plik readme.txt z witryny wymaganie).

- Kliknij przycisk "Sprawdź" i poczekaj na zakończenie czeku i jego wyniku.

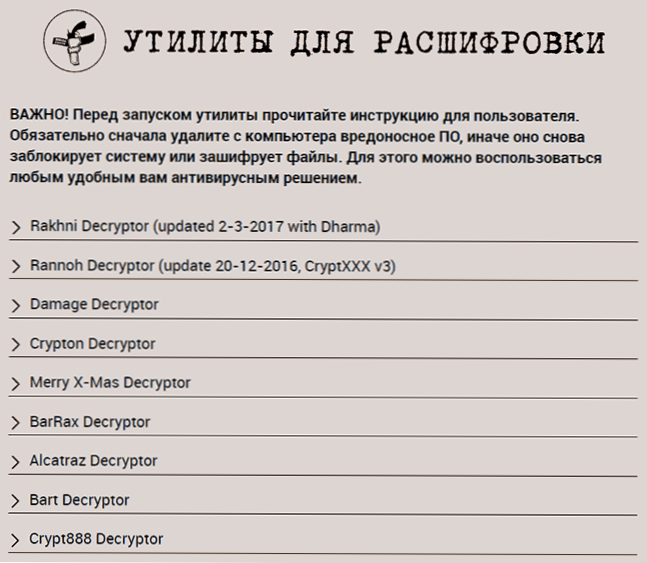

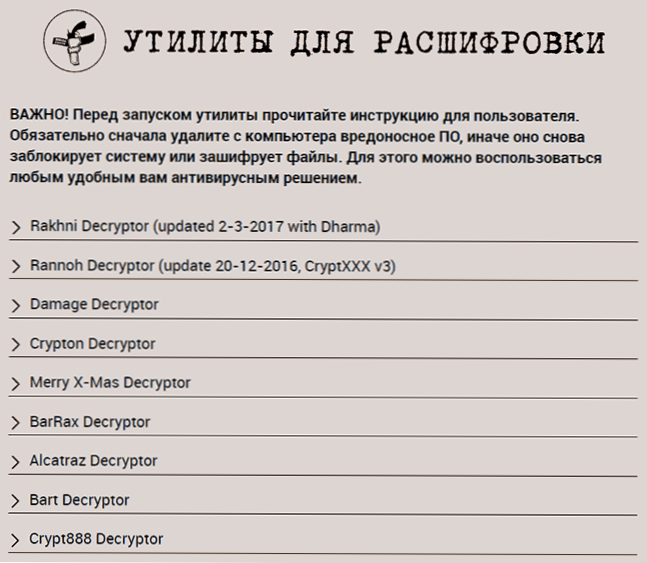

Dodatkowo witryna zawiera przydatne sekcje:

- Decryptors - prawie wszystkie istniejące narzędzia do odszyfrowywania plików zaszyfrowanych wirusami.

- Zapobieganie infekcjom - informacje skierowane przede wszystkim do początkujących użytkowników, co może pomóc w uniknięciu infekcji w przyszłości.

- Pytania i odpowiedzi - informacje dla tych, którzy chcą lepiej zrozumieć działanie wirusów szyfrujących i działań w przypadku, gdy masz do czynienia zpliki na komputerze zostały zaszyfrowane.

Dzisiaj No More Ransom jest prawdopodobnie najbardziej istotnym i przydatnym zasobem związanym z odszyfrowywaniem plików dla rosyjskiego użytkownika, polecam.

Id oprogramowania ransomware

Kolejna taka usługahttps://id-ransomware.malwarehunterteam.com/ (chociaż nie wiem, jak dobrze działa dla rosyjskich odmian wirusa, ale warto spróbować podać usługę jako przykład zaszyfrowanego pliku i pliku tekstowego z żądaniem okupu).

Po określeniu typu kryptografu, jeśli się uda, spróbuj znaleźć narzędzie do odszyfrowania tej opcji dla zapytań takich jak: Decryptor Type_Chiler. Takie narzędzia są bezpłatne i są tworzone przez programistów antywirusowych, na przykład kilka takich narzędzi można znaleźć na stronie Kaspersky naraz.https://support.kaspersky.com/viruses/utility (inne narzędzia są bliżej końca artykułu). I, jak już wspomniano, nie wahaj się skontaktować z twórcami programów antywirusowych na swoich forach lub usługą wsparcia pocztowego.

Niestety, to wszystko nie zawsze pomaga i nie zawsze działają odszyfrowane pliki. W tym przypadku scenariusze są różne: wielu płaci intruzom, zachęcając ich do kontynuowania tej działalności.Niektórym użytkownikom pomaga program do odzyskiwania danych na komputerze (ponieważ wirus, tworząc zaszyfrowany plik, usuwa zwykły, ważny plik, który teoretycznie można odzyskać).

Pliki na komputerze są zaszyfrowane w Xtbl

Jeden z najnowszych wariantów wirusa ransomware szyfruje pliki, zastępując je plikami z rozszerzeniem .xtbl i nazwą składającą się z losowego zestawu znaków.

W tym samym czasie plik tekstowy readme.txt jest umieszczany na komputerze z mniej więcej następującą treścią: "Twoje pliki zostały zaszyfrowane Aby je odszyfrować, musisz wysłać kod na adres e-mail [email protected], [email protected] lub [email protected]. otrzymasz wszystkie niezbędne instrukcje. Próby samodzielnego odszyfrowania plików spowodują nieodwracalną utratę informacji "(adres i tekst mogą się różnić).

Niestety, obecnie nie ma możliwości odszyfrowania .xtbl (jak tylko się pojawi, instrukcja zostanie zaktualizowana). Niektórzy użytkownicy, którzy mieli naprawdę ważne informacje na swoim komputerze, zgłaszali na forach antywirusowych, że wysłali 5000 rubli lub inną wymaganą kwotę do twórców wirusa i otrzymali deszyfrowanie, ale jest to bardzo ryzykowne: możesz nie otrzymać niczego.

Co jeśli pliki zostały zaszyfrowane w .xtbl? Moje zalecenia są następujące (ale różnią się od tych na wielu innych stronach tematycznych, gdzie na przykład zaleca się wyłączenie komputera z zasilacza lub nie usuwanie wirusa.) Moim zdaniem jest to niepotrzebne, aw pewnych okolicznościach może nawet być szkodliwe, ale ty decydujesz.):

- Jeśli możesz, przerwij proces szyfrowania, usuwając odpowiednie zadania w menedżerze zadań, odłączając komputer od Internetu (może to być niezbędny warunek szyfrowania)

- Zapamiętaj lub napisz kod, który napastnik wymaga, aby wysłać go na adres e-mail (po prostu nie w pliku tekstowym na komputerze, na wszelki wypadek, aby również nie został zaszyfrowany).

- Za pomocą Malwarebytes Antimalware, wersji próbnej Kaspersky Internet Security lub Dr.Web Cure It, aby usunąć wirusa, który szyfruje pliki (wszystkie powyższe narzędzia wykonują z tym dobrą robotę). Radzę, aby na zmianę używać pierwszego i drugiego produktu z listy (chociaż jeśli masz zainstalowany program antywirusowy, zainstalowanie drugiego "na wierzchu" jest niepożądane, ponieważ może to prowadzić do problemów w działaniu komputera).

- Zaczekaj, aż pojawi się firma antywirusowa.Na pierwszym miejscu jest Kaspersky Lab.

- Możesz również wysłać przykład zaszyfrowanego pliku i wymagany kod [email protected]jeśli masz kopię tego samego pliku w formie niezaszyfrowanej, wyślij go również. Teoretycznie może to przyspieszyć wygląd dekodera.

Czego nie robić:

- Zmień nazwę zaszyfrowanych plików, zmień rozszerzenie i usuń je, jeśli są one dla Ciebie ważne.

To chyba wszystko, co mogę powiedzieć o zaszyfrowanych plikach z rozszerzeniem .xtbl w tym momencie.

Pliki są zaszyfrowane lepiej_call_saul

Z najnowszych wirusów wirusów szyfrujących, Better Call Saul (Trojan-Ransom.Win32.Shade), który ustawia rozszerzenie .better_call_saul dla zaszyfrowanych plików. Jak odszyfrować takie pliki nie jest jeszcze jasne. Ci użytkownicy, którzy skontaktowali się z Kaspersky Lab i Dr.Web, otrzymali informację, że nie można tego w tej chwili wykonać (ale mimo to spróbuj wysłać - więcej próbek zaszyfrowanych plików od deweloperów = chętniej znajdzie sposób).

Jeśli okaże się, że znalazłeś sposób na odszyfrowanie (tj. Gdzieś został on wysłany, ale mnie nie przestrzegałem), podziel się informacjami w komentarzach.

Trojan-Ransom.Win32.Aura i Trojan-Ransom.Win32.Rakhni

Następujący trojan szyfrujący pliki i instalujący rozszerzenia z tej listy:

- .locked

- .crypto

- .kraken

- .AES256 (niekoniecznie ten trojan, są inne, które instalują to samo rozszerzenie).

- .codercsu @ gmail_com

- .enc

- .oshit

- I inni.

Aby odszyfrować pliki po uruchomieniu tych wirusów, na stronie Kaspersky jest bezpłatne narzędzie RakhniDecryptor, dostępne na oficjalnej stronie http://support.kaspersky.ru/viruses/disinfection/10556.

Istnieje również szczegółowa instrukcja korzystania z tego narzędzia, pokazująca, jak odzyskać zaszyfrowane pliki, z których na wszelki wypadek usunę "Usuń zaszyfrowane pliki po pomyślnym odszyfrowaniu" (chociaż myślę, że wszystko będzie dobrze z zainstalowaną opcją).

Jeśli masz licencję na antywirus Dr.Web, możesz skorzystać z bezpłatnego odszyfrowywania tej firmy na stronie http://support.drweb.com/new/free_unlocker/

Więcej wariantów wirusa szyfrującego

Rzadziej, ale są też następujące trojany, szyfrujące pliki i wymagające pieniędzy do odszyfrowania. Dostarczone łącza są nie tylko narzędziami do zwracania plików, ale także opisem znaków, które pomogą ci ustalić, że masz tego konkretnego wirusa. Chociaż ogólnie rzecz biorąc, najlepiej: przy pomocy programu Kaspersky Anti-Virus przeskanuj system, znajdź nazwę tego trojana zgodnie z klasyfikacją tej firmy, a następnie poszukaj narzędzia o tej nazwie.

- Trojan-Ransom.Win32.Rector to darmowe narzędzie RectorDecryptor do odszyfrowywania i korzystania z przewodnika dostępne tutaj: http://support.kaspersky.ru/viruses/disinfection/4264

- Trojan-Ransom.Win32.Xorist to podobny trojan wyświetlający okno z prośbą o wysłanie płatnego SMS-a lub kontakt za pośrednictwem poczty e-mail w celu uzyskania instrukcji dotyczących odszyfrowania. Instrukcje dotyczące odzyskiwania zaszyfrowanych plików i narzędzia XoristDecryptor znajdują się na stronie http://support.kaspersky.ru/viruses/disinfection/2911

- Trojan-Ransom.Win32.Rannoh, Trojan-Ransom.Win32.Fury - Narzędzie RannohDecryptor http://support.kaspersky.ru/viruses/disinfection/8547

- Trojan.Encoder.858 (xtbl) Trojan.Encoder.741 i inne o tej samej nazwie (przy szukaniu przez Dr.Web Anti-Virus lub użyteczności wyleczyć) i różne numery - spróbuj wyszukiwarek internetowych o nazwie Trojan. Niektóre z nich zawierają narzędzia deszyfrowania Dr.Web, jeśli nie możesz znaleźć narzędzia, ale masz licencję Dr.Web, możesz użyć oficjalnej strony http://support.drweb.com/new/free_unlocker/

- CryptoLocker - aby odszyfrować pliki po uruchomieniu CryptoLocker, możesz korzystać z witryny http://decryptcryptolocker.com - po wysłaniu przykładowego pliku otrzymasz klucz i narzędzie do odzyskania plików.

- Na miejscuhttps://bitbucket.org/jadacyrus/ransomwareremovalkit/dostępne pliki Zestaw do usuwania Ransomware - duże archiwum z informacjami o różnych typach kryptografów i narzędzi do odszyfrowywania (w języku angielskim)

No cóż, od najnowszych wiadomości - Kaspersky Lab, wraz z funkcjonariuszami organów ścigania z Holandii, opracowali program Ransomware Decryptor (http://noransom.kaspersky.com) do odszyfrowania plików po CoinVault, ale w naszych szerokościach geograficznych ten szantażysta jeszcze nie został znaleziony.

Anti-Virus encryptors lub ransomware

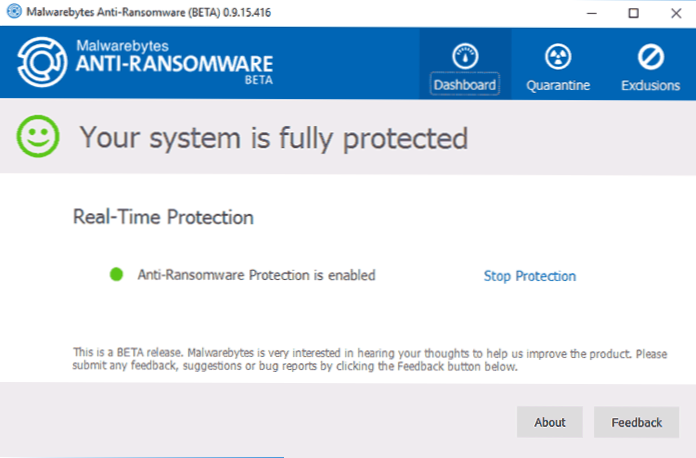

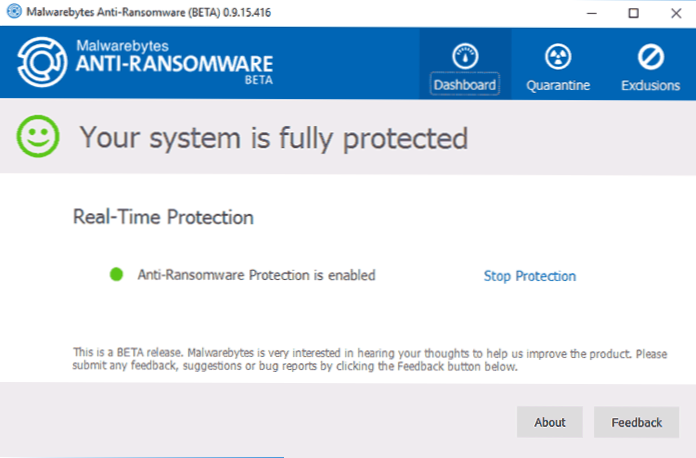

Wraz z rozprzestrzenianiem Ransomware, wielu producentów narzędzi antywirusowych i anty malware zaczęło udostępniać swoje rozwiązania, aby zapobiec szyfrowaniu na komputerze, w tym:- Malwarebytes Anti-Ransomware

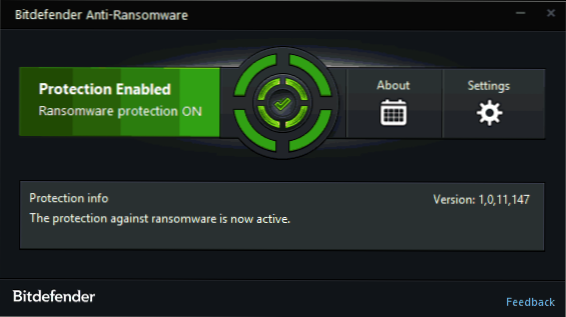

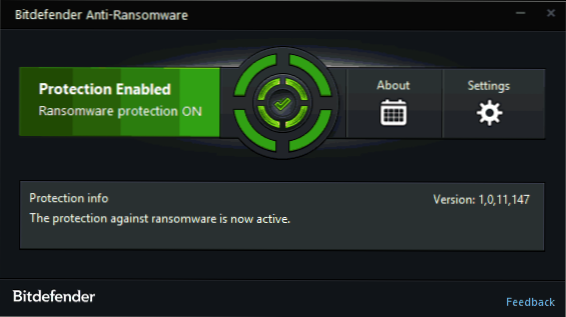

- BitDefender Anti-Ransomware

- WinAntiRansom

Ale: te programy nie są zaprojektowane do odszyfrowywania, ale tylko w celu zapobiegania szyfrowaniu ważnych plików na komputerze. Generalnie wydaje mi się, że te funkcje powinny zostać zaimplementowane w produktach antywirusowych, w przeciwnym razie uzyskana zostanie dziwna sytuacja: użytkownik musi utrzymywać antywirus na komputerze, sposób na walkę z AdWare i złośliwym oprogramowaniem, a teraz także narzędzie Anti-ransomware, oraz na wszelki wypadek. wykorzystywać.

Przy okazji, jeśli nagle okaże się, że masz coś do dodania (ponieważ ponieważ nie mogę mieć czasu, aby monitorować, co dzieje się z metodami odszyfrowywania), zgłoś w komentarzach, informacje te będą przydatne dla innych użytkowników, którzy napotkali problem.