Do 2014 r. Oprogramowanie TrueCrypt o otwartym kodzie źródłowym było najbardziej zalecane (i naprawdę wysokiej jakości) do szyfrowania danych i dysków, ale programiści zgłosili, że nie było to bezpieczne i ograniczyło pracę nad programem. Później, nowy zespół programistów kontynuował pracę nad projektem, ale pod nową nazwą - VeraCrypt (dostępny dla Windows, Mac, Linux).

Do 2014 r. Oprogramowanie TrueCrypt o otwartym kodzie źródłowym było najbardziej zalecane (i naprawdę wysokiej jakości) do szyfrowania danych i dysków, ale programiści zgłosili, że nie było to bezpieczne i ograniczyło pracę nad programem. Później, nowy zespół programistów kontynuował pracę nad projektem, ale pod nową nazwą - VeraCrypt (dostępny dla Windows, Mac, Linux).

Korzystając z darmowego programu VeraCrypt, użytkownik może wykonać silne szyfrowanie w czasie rzeczywistym na dyskach (w tym zaszyfrować dysk systemowy lub zawartość dysku flash) lub w kontenerach plików. Ten podręcznik VeraCrypt opisuje szczegółowo główne aspekty korzystania z programu w różnych celach szyfrowania. Uwaga: W przypadku dysku systemowego Windows może być lepiej użyć zintegrowanego szyfrowania BitLocker.

Uwaga: wszystkie działania, które wykonujesz na własną odpowiedzialność, autor artykułu nie gwarantuje bezpieczeństwa danych. Jeśli jesteś początkującym użytkownikiem, nie korzystam z programu do szyfrowania dysku systemowego komputera lub oddzielnej partycji z ważnymi danymi (jeśli nie chcesz przypadkowo stracić dostępu do wszystkich danych), najbezpieczniejszą opcją w twoim przypadku jest utworzenie zaszyfrowanych kontenerów plików, co opisano w dalszej części instrukcji. .

Instalowanie VeraCrypt na komputerze lub laptopie

Ponadto zostanie rozważona wersja VeraCrypt dla Windows 10, 8 i Windows 7 (chociaż samo użycie będzie prawie takie samo dla innych systemów operacyjnych).

Po uruchomieniu instalatora (pobierz VeraCrypt z oficjalnej strony) https://veracrypt.codeplex.com/ ) otrzymasz propozycję wyboru - Zainstaluj lub wyodrębnij. W pierwszym przypadku program zostanie zainstalowany na komputerze i zintegrowany z systemem (na przykład do szybkiego łączenia zaszyfrowanych kontenerów, możliwość szyfrowania partycji systemowej), w drugim jest po prostu rozpakowywany, aby mógł być używany jako program przenośny.

Następny etap instalacji (jeśli wybrano element Instaluj) zwykle nie wymaga żadnych działań od użytkownika (ustawienia domyślne są ustawione dla wszystkich użytkowników, dodają skróty do Start i do pulpitu, kojarzą pliki z rozszerzeniem .hc z VeraCrypt) .

Natychmiast po instalacji polecam uruchomienie programu, przejdź do menu Ustawienia - Język i wybierz rosyjski język interfejsu (w każdym razie nie włącza się automatycznie dla mnie).

Instrukcje korzystania z VeraCrypt

Jak już wspomniano, VeraCrypt może być używany do tworzenia zaszyfrowanych kontenerów plików (osobny plik z rozszerzeniem .hc, zawierający niezbędne pliki w postaci zaszyfrowanej i, jeśli to konieczne, montowany jako osobny dysk w systemie), szyfrowania systemu i zwykłych dysków.

Najczęstszym zastosowaniem jest pierwsza opcja szyfrowania do przechowywania poufnych danych, zacznijmy od niej.

Tworzenie zaszyfrowanego pliku kontenera

Procedura tworzenia zaszyfrowanego kontenera plików jest następująca:

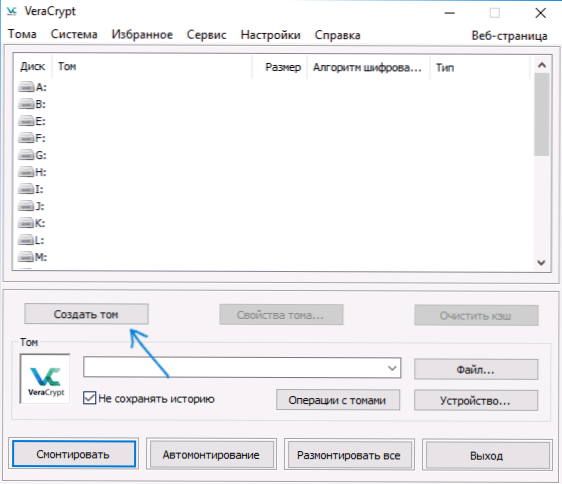

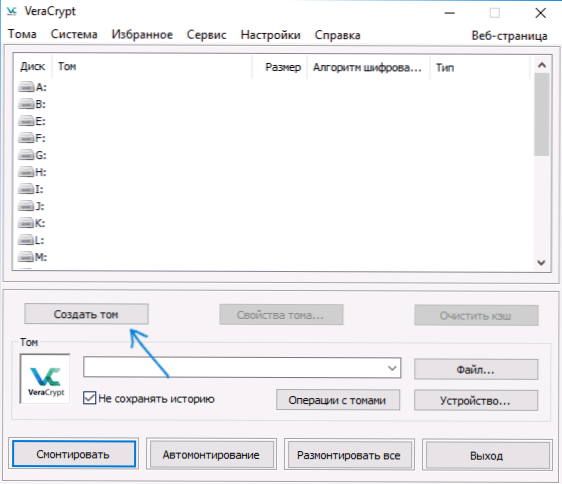

- Kliknij przycisk "Utwórz wolumin".

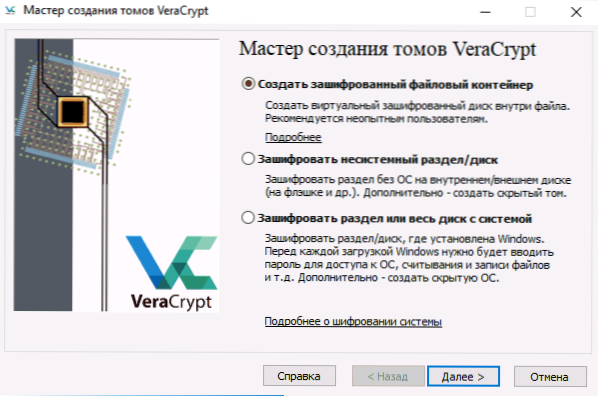

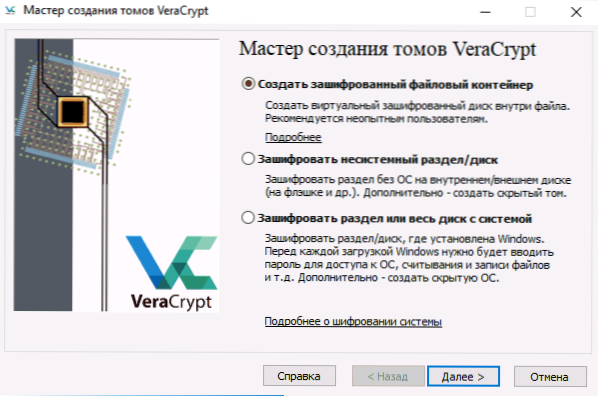

- Wybierz "Utwórz kontener zaszyfrowanego pliku" i kliknij "Dalej".

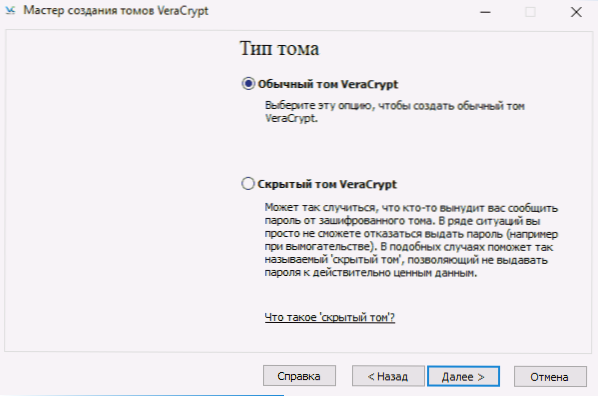

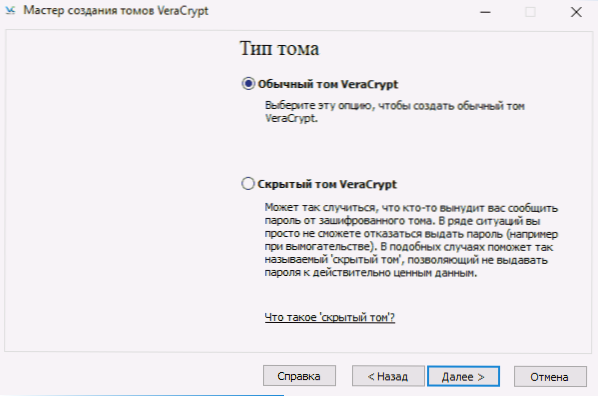

- Wybierz wolumin VeraCrypt "Normal" lub "Hidden". Ukryty wolumin jest specjalnym obszarem wewnątrz zwykłego wolumenu VeraCrypt, z dwoma ustawionymi hasłami, jednym z zewnętrznym, drugim z wewnętrznym. W przypadku konieczności wymuszenia hasła na zewnętrzny wolumin, dane w woluminie wewnętrznym będą niedostępne i nie będzie można stwierdzić z zewnątrz, że istnieje również ukryty wolumin. Następnie rozważamy opcję utworzenia prostego wolumenu.

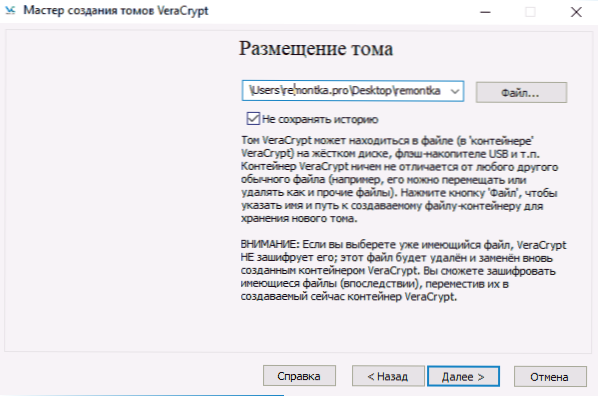

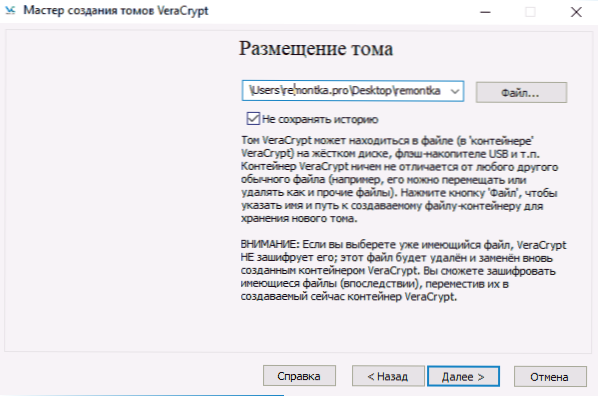

- Określ ścieżkę, w której będzie przechowywany plik kontenera VeraCrypt (na komputerze, dysku zewnętrznym, dysku sieciowym). Możesz określić dowolne uprawnienia do pliku lub nie określać go w ogóle, ale "poprawne" rozszerzenie powiązane z VeraCrypt to .hc

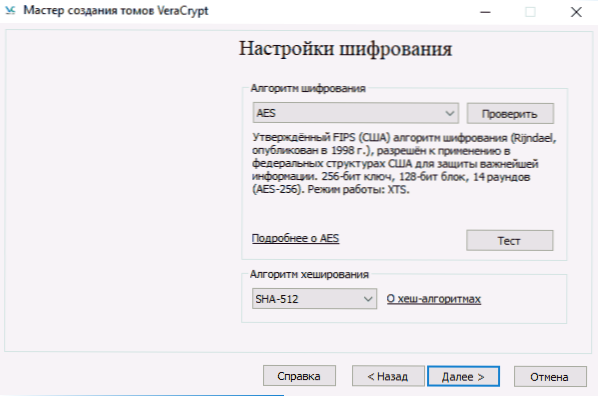

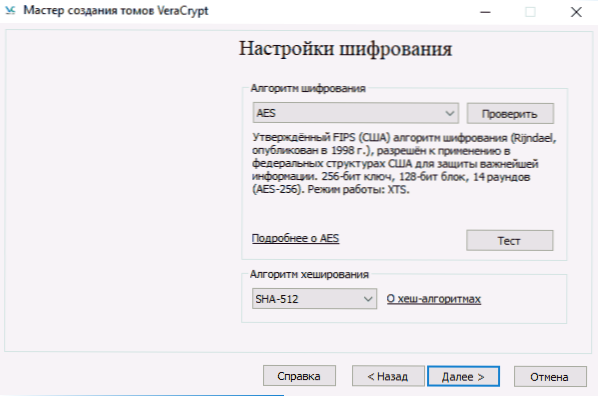

- Wybierz algorytm szyfrowania i mieszania. Najważniejszą rzeczą jest tutaj algorytm szyfrowania. W większości przypadków AES jest wystarczająca (i będzie zauważalnie szybsza niż inne opcje, jeśli procesor obsługuje sprzętowe szyfrowanie AES),ale możesz użyć kilku algorytmów w tym samym czasie (sekwencyjne szyfrowanie według kilku algorytmów), których opisy można znaleźć na Wikipedii (w języku rosyjskim).

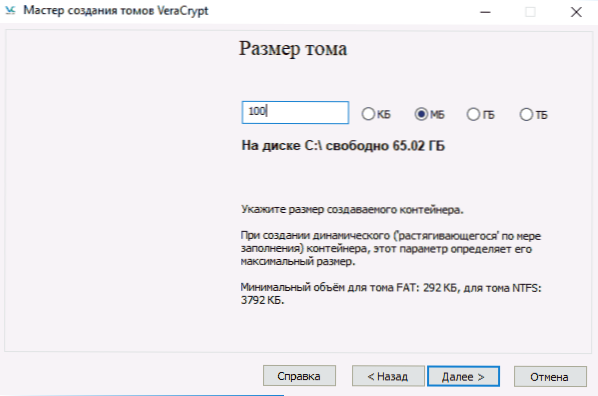

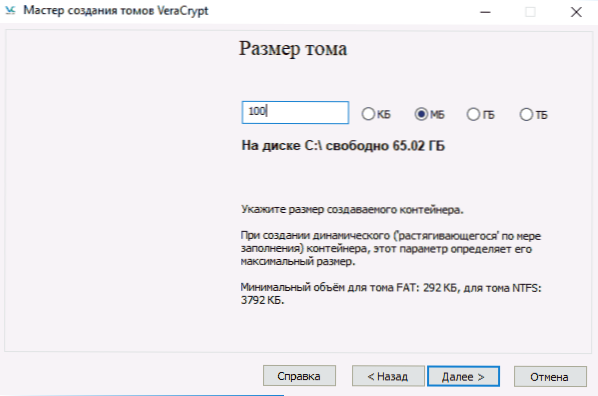

- Ustaw rozmiar utworzonego zaszyfrowanego kontenera.

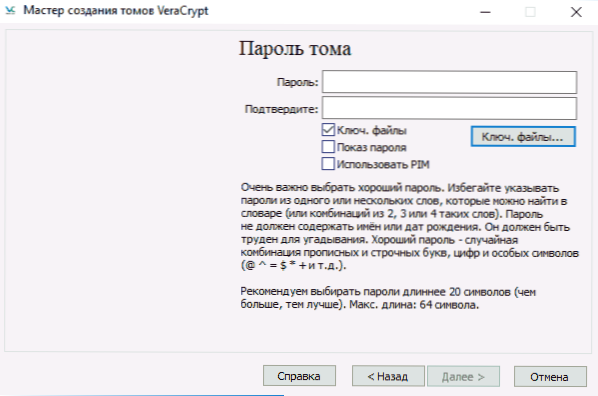

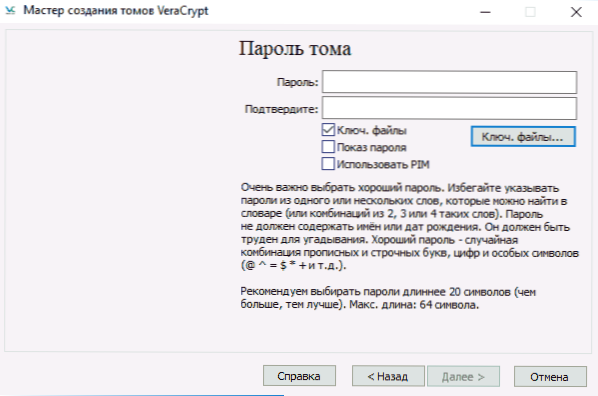

- Określ hasło, postępując zgodnie z zaleceniami wyświetlanymi w oknie ustawień hasła. Jeśli chcesz, możesz ustawić dowolny plik zamiast hasła (pozycja "Klucz, pliki" będzie używana jako klucz, mogą być używane karty inteligentne), jednak jeśli ten plik zostanie zgubiony lub uszkodzony, nie będzie można uzyskać dostępu do danych. Pozycja "Użyj PIM" pozwala ustawić "Mnożnik osobistych iteratorów", który wpływa na niezawodność szyfrowania bezpośrednio i pośrednio (jeśli określisz PIM, będziesz musiał wprowadzić go jako dodatek do hasła woluminu, tj. Włamanie typu brute-force jest skomplikowane).

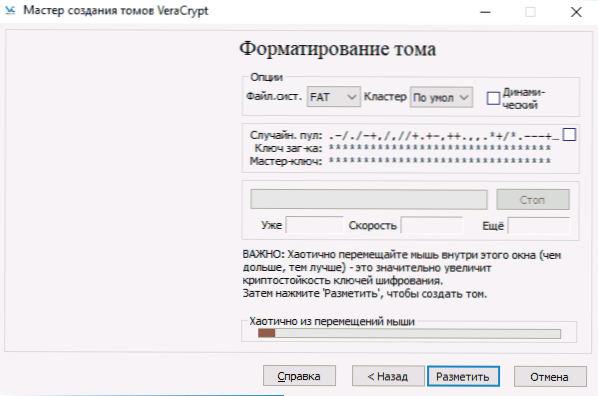

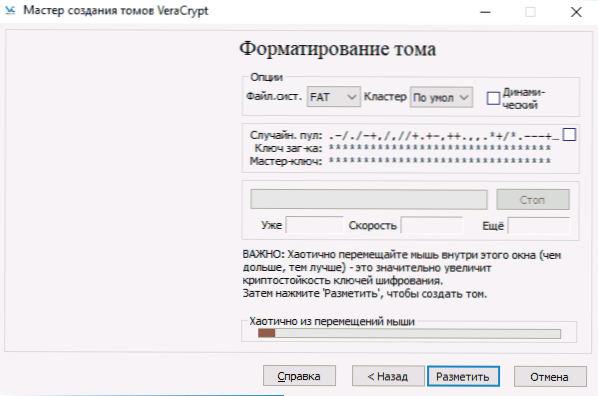

- W następnym oknie ustaw system plików woluminu i po prostu przesuwaj wskaźnik myszy nad oknem, aż pasek postępu u dołu okna wypełni się (lub zmieni kolor na zielony). Na koniec kliknij "Markup".

- Po zakończeniu operacji pojawi się komunikat, że wolumin VeraCrypt został pomyślnie utworzony, w następnym oknie kliknij "Zakończ".

Następnym krokiem jest zamontowanie utworzonego woluminu do użycia, w tym celu:

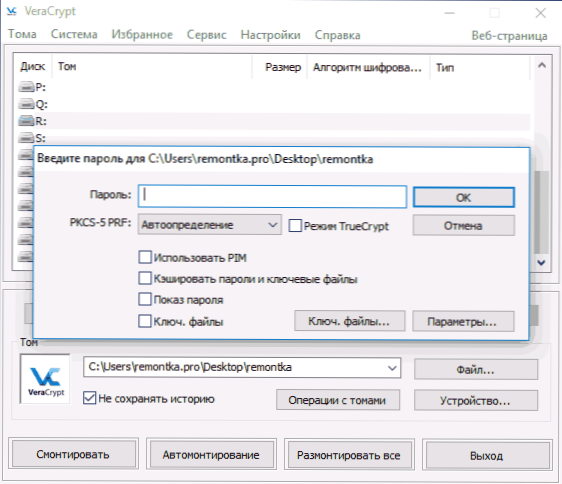

- W sekcji "Wolumin" określ ścieżkę do utworzonego kontenera pliku (klikając przycisk "Plik"), wybierz literę dysku dla woluminu z listy i kliknij przycisk "Zamontuj".

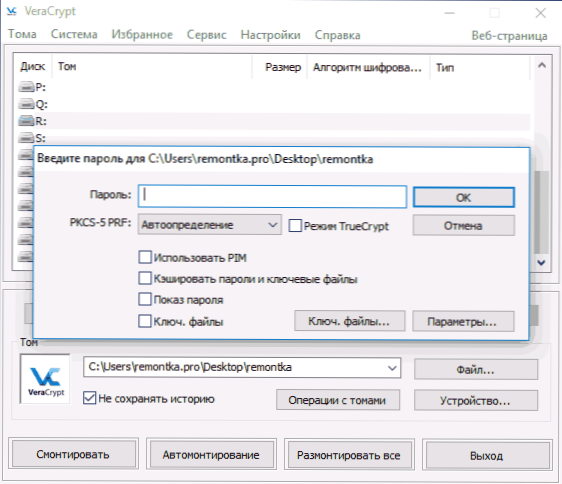

- Określ hasło (w razie potrzeby podaj pliki kluczy).

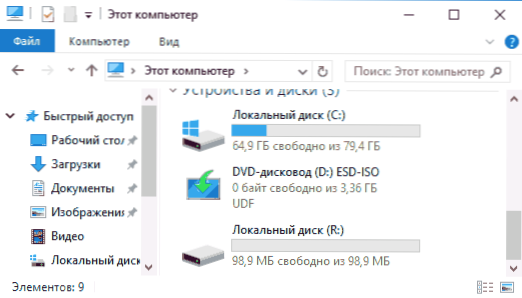

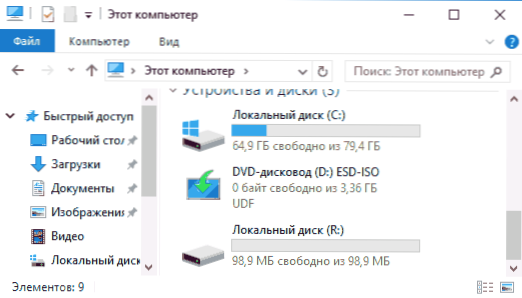

- Zaczekaj, aż wolumin zostanie zamontowany, a następnie pojawi się w VeraCrypt i jako dysk lokalny w eksploratorze.

Podczas kopiowania plików na nowy dysk będą one szyfrowane w locie, a także odszyfrowywane podczas uzyskiwania do nich dostępu. Po zakończeniu wybierz wolumin (litera dysku) w programie VeraCrypt i kliknij "Odmontuj".

Uwaga: jeśli chcesz, zamiast "Mount" możesz kliknąć "Auto-mount", aby w przyszłości zaszyfrowany wolumin został automatycznie połączony.

Szyfrowanie dysku (partycji dysku) lub dysków flash

Kroki szyfrowania dysku, napędu flash lub innego napędu (nie dysku systemowego) będą takie same, ale w drugim kroku musisz wybrać element "Zaszyfruj niesystemową partycję / dysk", po wybraniu urządzenia, określ, sformatuj dysk lub zaszyfruj go za pomocą istniejących danych (zajmie to więcej czas).

Kolejny inny moment jest na ostatnim etapie szyfrowaniaJeśli wybierzesz "Formatuj dysk", musisz określić, czy na utworzonym woluminie będą używane pliki z więcej niż 4 GB.

Po zaszyfrowaniu woluminu otrzymasz instrukcje, jak dalej korzystać z dysku. Dostęp w tym samym liście do niego nie należy skonfigurować automount (w tym przypadku na partycje i dyski po prostu kliknij „montowanie”, program będzie je znaleźć) lub zamontować w taki sam sposób, jak opisano dla kontenerów plików, ale kliknij " Urządzenie "zamiast" Plik.

Jak zaszyfrować dysk systemowy w VeraCrypt

Podczas szyfrowania partycji systemowej lub dysku, hasło będzie wymagane przed załadowaniem systemu operacyjnego. Zachowaj ostrożność, korzystając z tej funkcji - teoretycznie możesz uzyskać system, którego nie można załadować, a jedynym sposobem na ponowne zainstalowanie systemu Windows.

Uwaga: Jeśli na początku szyfrowania partycji systemowej, pojawi się komunikat „Wydaje się, system Windows nie jest zainstalowany na dysku, z którego jest on załadowany” (ale w rzeczywistości nie jest), najprawdopodobniej w przypadku „on specjalny” z systemem Windows 10 lub 8 z szyfrowany Partycjonowanie EFI i szyfrowanie dysku systemowego VeraCrypt nie będzie działał (na początku artykułu już zalecany w tym celu BitLocker), chociaż w przypadku niektórych systemów EFI szyfrowanie działa poprawnie.

Dysk systemowy jest zaszyfrowany w taki sam sposób jak zwykły dysk lub partycja, z wyjątkiem następujących punktów:

- Wybierając szyfrowanie partycji systemowej, na trzecim etapie zostanie zaoferowany wybór - szyfrowanie całego dysku (fizycznego dysku twardego lub dysku SSD) lub tylko partycji systemowej na tym dysku.

- Wybór pojedynczego rozruchu (jeśli zainstalowany jest tylko jeden system operacyjny) lub multi-boot (jeśli jest ich kilka).

- Przed szyfrowaniem zostaniesz poproszony o utworzenie dysku odzyskiwania w przypadku uszkodzenia programu ładującego VeraCrypt, a także problemów z uruchamianiem systemu Windows po zaszyfrowaniu (możesz uruchomić komputer z dysku odzyskiwania i całkowicie odszyfrować partycję, przywracając ją do pierwotnego stanu).

- Zostaniesz poproszony o wybranie trybu czyszczenia. W większości przypadków, jeśli nie zachowujesz bardzo przerażających sekretów, po prostu wybierz pozycję "Nie", zaoszczędzisz czas (godziny).

- Przed zaszyfrowaniem zostanie przeprowadzony test, który pozwoli VeraCrypt "upewnić się", że wszystko będzie działać poprawnie.

- Ważne: po kliknięciu przycisku "Testuj" otrzymasz bardzo szczegółowe informacje o tym, co będzie dalej. Polecam uważnie przeczytać wszystko.

- Po kliknięciu "Ok" i po ponownym uruchomieniu, będziesz musiał podać określone hasło, a jeśli wszystko poszło dobrze, po zalogowaniu się do systemu Windows pojawi się komunikat informujący, że szyfrowanie przed testem zostało zakończone i pozostaje tylko kliknąć przycisk "Zaszyfruj" i poczekać zakończ proces szyfrowania.

Jeśli w przyszłości musisz całkowicie odszyfrować dysk systemowy lub partycję, w menu VeraCrypt wybierz "System" - "Trwale odszyfruj partycję / dysk systemowy".

Dodatkowe informacje

- Jeśli masz kilka systemów operacyjnych na komputerze, a następnie za pomocą VeraCrypt, możesz utworzyć ukryty system operacyjny (Menu - System - Utwórz ukryty system operacyjny), podobny do ukrytego wolumenu opisanego powyżej.

- Jeśli woluminy lub dyski są montowane bardzo wolno, możesz spróbować przyspieszyć proces, ustawiając długie hasło (20 lub więcej znaków) i mały PIM (w granicach 5-20).

- Jeśli coś jest nietypowe podczas szyfrowania partycji systemowej (na przykład w przypadku kilku zainstalowanych systemów, program oferuje tylko jeden rozruch lub pojawia się komunikat informujący, że system Windows znajduje się na tym samym dysku, co program rozruchowy) - nie polecam eksperymentowania (jeśli nie jesteś gotowy na utratę wszystkiego zawartość dysku bez możliwości odzyskania).

To wszystko, udane szyfrowanie.